学童正在窃取数百万美元的NFT——用于购买Roblox皮肤

像Inferno和Venom这样的NFT drainers通常被用来进行涉及被破坏的Discord服务器和Twitter账户的网络钓鱼攻击。

这些drainers已被用来从超过32000个钱包中窃取7300万美元——留下900个受损的Discord服务器。

我们深入了解这项活动背后的阴暗黑社会,看看是谁在发动袭击。

有时候怀疑记者是件好事。

以Orbiter Finance为例。上个月,一名自称来自加密新闻网站的记者联系了其中一位Discord版主,并要求他们填写一份表格。版主没有意识到这个简单的行为会交出对他们Discord服务器的控制权。

一旦进入,肇事者就冻结了其他管理员对服务器的控制,并限制了社区成员发送消息的能力。他们发布了一个虚假空投公告,将所有人发送到一个旨在窃取他们的NFT的钓鱼网站。有效。他们一共偷走了价值百万美元的NFT和代币,而团队只能眼睁睁地看着。

“我们非常担心.”Orbiter Finance 的业务发展经理格温说,他在接受采访时讲述了发生的事情。“如果我们对 [我们的社区成员] 造成任何损害,我们就会失去他们的信任。”

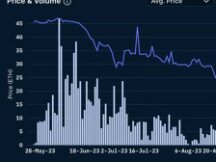

Orbiter攻击只是一长串涉及NFT drainers和受损的Discord服务器或Twitter帐户的攻击中的一个最近的例子。被称为OKHotshot的NFT分析师和安全专家收集的数据显示,自2021年12月以来,至少有900台Discord服务器因进行网络钓鱼攻击而受到损害——在过去三个月中呈显着上升趋势。

根据PeckShield和Dune Analytics上的多个仪表板收集的数据,此类攻击在过去九个月中影响了至少32000个受害者钱包。攻击者总共窃取了总价值7300万美元的NFT和代币。

攻击背后的面孔

这些计划通常涉及在新兴的黑市中兜售和交易drainer代码。

网络钓鱼攻击的策划者首先前往Telegram和Discord,在那里他们可以找到由众多不同类型的drainer开发人员运行的频道。他们联系开发人员并购买drainer,它采用一组可以集成到网站中的代码的形式,同时通常同意将20-30%的收益提供给开发人员。然后他们将使用他们自己的方法——一个是上面描述的假新闻网站示例——来破坏Discord服务器或Twitter帐户,并宣传一个包含NFT drainer代码的假网站,以窃取NF 和他们可以得到的任何东西。

也就是说,当他们不忙于作业时。

“其中95%是18岁以下的孩子,他们还在上高中,”一位名叫Plum的匿名安全研究员说道,他在NFT市场OpenSea的信任和安全团队工作,并补充说这就是为什么暑假期间,袭击事件呈上升趋势。

“我个人已经和他们中的很多人谈过,知道他们还在上学。”Plum说。“我在他们的学校看过他们中的许多人的照片和视频。他们谈论他们的老师,他们如何不及格或他们如何需要做家庭作业。”

这些孩子似乎很少努力隐藏他们新发现的财富。

“他们会购买笔记本电脑、一些手机、鞋子,并在 Roblox上花费大量金钱。他们大部分时间都在玩Roblox。因此,他们会为他们的Roblox头像、视频游戏、皮肤等购买最酷的装备。”Plum说。

Plum补充说,他们还经常在礼品卡市场Bitrefill上购买带有加密货币的礼品卡,在Uber Eats上花费数千美元,购买名牌服装,花钱请人为他们做功课,甚至购买他们还不会开车的汽车。他们也赌博。

“他们会在在线扑克游戏中每次下注40000美元,并在Discord电话中将其流式传输给所有其他击球手。每个人都会看到这个人玩这个扑克游戏,”他们说。

Plum说,剥削者试图通过向低收入国家/地区的人们支付费用,让他们使用他们的个人详细信息在交易所进行注册来掩盖他们的踪迹,从而在他们兑现时混淆踪迹。但他们表示,至少其中一些人现在应该已经被抓获,因为他们留下了充分的证据证明他们的行为——如果不是因为执法部门对抓捕他们缺乏兴趣的话。

至于为什么肇事者认为他们可以摆脱这种攻击,普拉姆推测。“他们觉得自己是无敌的,他们有上帝模式——没有人能碰他们。”

Plum说,虽然像朝鲜这样的国家也参与了针对NFT的网络钓鱼攻击,但他们通常使用自己的drainers,并且较少参与出售drainers。至于那些创建NFT drainers的人——他们在某些情况下使用他们自己的技术进行攻击——他们更难以捉摸,但他们的假名档案仍然留下了明显的痕迹。

NFT drainers的兴起

最早的NFT drainers之一Monkey在8月建立了他们的Telegram频道。但直到10月,它才真正开始活跃起来。据PeckShield称,在接下来的几个月里,他们的技术被用来窃取2200个NFT,价值930万美元,以及额外的700万美元代币。

2月28日,孙悟空决定挂掉他们的帽子。它的开发者在告别消息中说。“所有年轻的网络罪犯都不应该在追求轻松赚钱的过程中迷失自我。” 他们告诉他们的客户使用一种名为Venom的竞争对手排水器。

毒液是一个有价值的竞争者。它是另一个最早的drainers,随着时间的推移,它被用来从超过15000名受害者那里窃取超过2000个NFT。drainer的客户使用530个钓鱼网站对Arbitrum、Circle和Blur等加密项目进行攻击——通过NFT、以太币和各种代币共获利2900万美元。

安全专家指出,虽然Venom是首批采用多链技术的NFT drainers之一,但他们并没有很好地实现这一目标。但他们是第一个用于在NFT市场Blur上窃NFT的drainer。

其他竞争对手包括用于从11000名受害者那里窃取950万美元的Inferno和用于从3000名受害者那里窃取1400万美元的Pussy。起源于俄罗斯黑客论坛的Angel客户使用它以NFT和各种代币的形式从500多名受害者那里窃取了100万美元——最近的一次是盗用了加密钱包Zerion的Twitter帐户。

然后是粉色。

粉红色的奇怪案例

10月25日,安全专家兼加密安全公司BlockMage的联合创始人Fantasy正在挖掘Discord服务器的Wallet Guard,这是一种旨在防止网络钓鱼攻击的加密产品。正是在这里,他们遇到了另一个名为BlockDev的账户,该账户自称是一名安全研究员,并运营着一个名为Chainthreats的Twitter账户,他们会在该账户上发布有关漏洞利用的安全信息。

虽然Fantasy和BlockDev在第一次见面时有一些分歧,但随着时间的推移,他们开始定期交谈。然后BlockDev想出了一个主意:利用Venom drainer开发者拥有的加密热钱包——使用它自己的API来对抗它。BlockDev解释了他们的计划,然后实施了攻击,从Venom的开发者那里窃取了价值14000美元的加密货币。Fantasy目睹了整个事情的发生,并记下了BlockDev用来执行攻击的钱包。

今年年初,一个名为Pink的新NFT drainer出现了。这个似乎比它的前辈更先进。它迅速流行起来,并被用来在一连串的攻击中窃取NFT。只有当Fantasy进行调查时,他们才将用于设置drainer的资金来源追溯到BlockDev的钱包——这表明他们是同一个人。

“我回顾了最初的资金来源以及两个钱包之间的一般活动——它们有着相似的活动。我和他对质,他对此不太高兴。”Fantasy说。“作为一个人,他对我很失望。他认为他可以信任我,我觉得这很有趣。”

此时,所谓的研究人员,现在被称为Pink,删除了他们的Discord和Twitter帐户,并切断了与Fantasy和Plum等安全研究人员的联系。

在整个5月和6月期间,Pink drainer继续用于更大的漏洞利用,包括在Orbiter Finance、LiFi、Flare和Evmos的Discord以及Steve Aoki的Twitter帐户和其他帐户上。

攻击者再次采用冒充记者进行采访的策略,并经常告诉Discord版主或他们的目标是什么人,将某个网页添加为书签。根据ScamSniffer的说法,这个关键步骤是他们如何最终渗透服务器。

Plum和Fantasy指出,Pink drainer设法逃避了保护措施,例如旨在防止此类盗窃的钱包扩展。他们表示,Pink在绕过钱包扩展Pocket Universe和Wallet Guard方面取得了成功。他们还在Blur上实施了一种同时窃取代币和NFT的方法,他们称这是一项重大进展。

至于可以采取什么措施来防止此类攻击,Plum表示,以安全为中心的钱包扩展总体上仍然有利于保护钱包。他们指出,使用多个钱包并将大量资金存储在冷钱包中是一种很好的做法,并补充说,撤销批准也很好——当钱包允许区块链允许与某个代币交互时——如果有问题的代币没有被积极使用。

Plum说:“不要让自己陷入一个错误——如果你被孩子的尖叫分心了——它会让你失去你拥有的一切。”

微信扫描关注公众号,及时掌握新动向

2.本文版权归属原作所有,仅代表作者本人观点,不代表比特范的观点或立场

2.本文版权归属原作所有,仅代表作者本人观点,不代表比特范的观点或立场